Mit CDR werden infizierte Clients blockiert

Das Update auf ZLD 5.31 diesen Sommer hat die sicherheitsrelevante CDR-Funktion erweitert und löst automatisch IP-Adress-Konflikte.

Collaborative Detection & Response (CDR)

Ein Client, der sich auffällig verhält, sollte gleich in eine Quarantäne gesetzt oder blockiert werden. Damit soll verhindert werden, dass weitere Clients oder Server von einem möglichen Angriff betroffen werden. CDR wird seit letztem Jahr von Zyxel-Firewalls unterstützt und wurde mit den letzten Updates weiter vervollständigt. Die Firewalls erkennen eine Bedrohung auf einem der verbundenen Clients und synchronisieren sich mit dem Nebula-Control-Center oder mit dem WLAN-Controller auf der Firewall, um dann automatisch auf Cyber-Bedrohungen zu reagieren und die Geräte in Quarantäne in ein anderes VLAN zu setzen, und so das interne Netzwerk zu schützen.

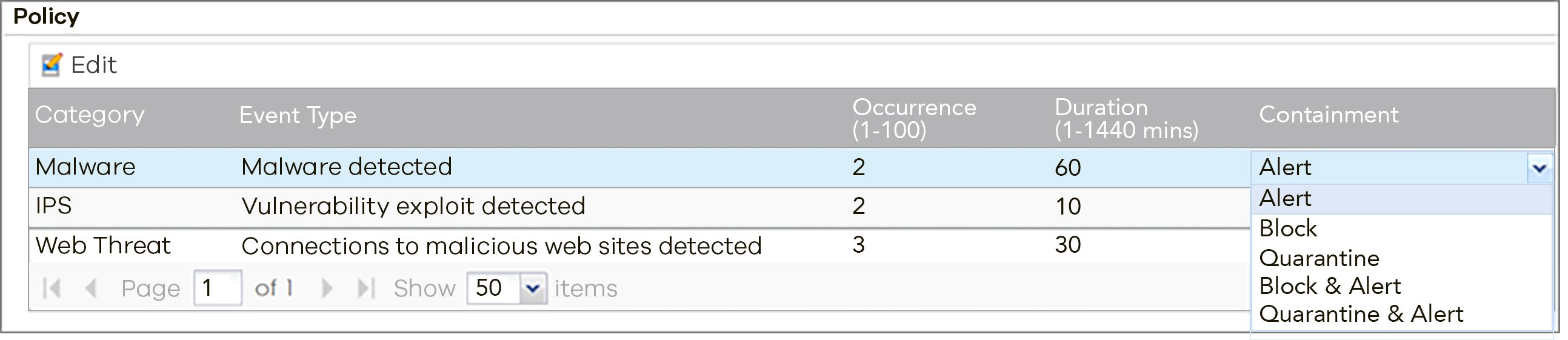

Mögliche Aktion bei der Erkennung einer Vulnerabilität.

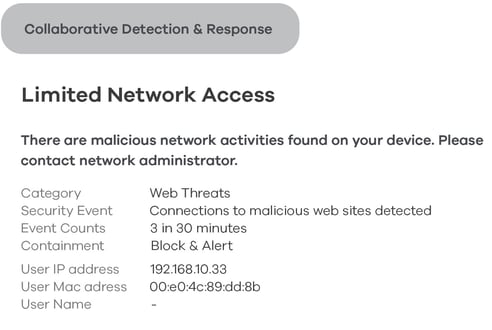

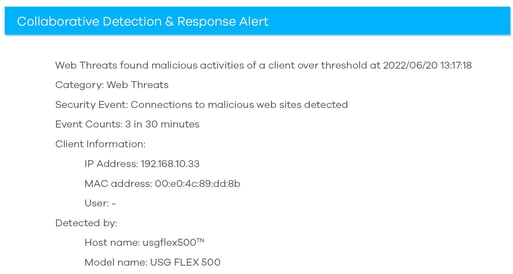

Alert für Blockieren und Quarantäne

Seit ZLD 5.31 lässt sich bei der Erkennung eines verdächtigen Zugriffs oder Verhalten eines Clients ein Alert-Mail versenden. Als IT-Verantwortlicher möchte man sofort informiert werden, wenn ein Client gesperrt werden muss.

Erkennung von Web-Filter, IDP und Anti-Malware

CDR benötigt für die Erkennung die UTM-Funktionen, die in den Service-Packages zu den USG-FLEX- oder ATP-Firewalls enthalten sind. Es ist bereits vordefiniert, welche Signaturen für CDR relevant sind.

|

Buchen Sie jetzt Ihre individuelle und kostenlose Security-Web-Demo Bei den Firewalls von Zyxel ist ein Generationenwandel in vollem Gange. Welche Security-Lösung ist für Ihre Kunden heute oder morgen die richtige? Kennen Sie schon die Vorteile der USG-FLEX-und ATP-Firewalls, die sich wahlweise im Standalone-Modus oder mit der Cloud-Managementplattform Nebula konfigurieren und verwalten lassen? |

WLAN-AP und Firewall aus einer Hand

Eine übergreifende Funktion wie CDR mit einer Quarantäne ist nur möglich, wenn die Firewall direkt auf die Konfiguration eines WLAN-APs Einfluss nehmen kann. Ein Beispiel dafür, dass es von Vorteil ist, die gesamten Komponenten eines Netzwerks aus einer Hand zu haben. Sofern die WLAN-APs unabhängig von der Firewall eingesetzt werden, oder bei Verbindungen über einen Switch, wird bei CDR ein gefährlicher Zugriff geblockt und bei Bedarf ein Alert generiert.

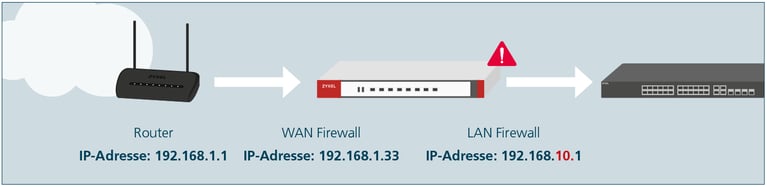

Das Subnetz im LAN wird bei einem Konflikt automatisch auf 192.168.10.x geändert.

Behebung von IP-Adress-Konflikt

Ein weiteres neues Feature mit ZLD 5.31 ist die Behebung von IP-Adress-Konflikten bei einer Installation der Firewall. Sofern das WAN- und LAN-Interface im selben Subnetz 192.168.1.x ist, wird ab ZLD 5.31 automatisch das LAN auf 192.168.10.x geändert. So wird ein Konflikt behoben und eine Verbindung ins Internet ist möglich. So ein Konflikt kann schnell entstehen, wenn die Firewall hinter einem Router mit aktivem DHCP-Server eingesetzt wird.

Der Internet-Zugang wird für den Client via Switch oder via WLAN-AP blockiert.

Ein Alert-Mail zeigt, welcher Client wegen welchem Vorfall blockiert wurde.

Zu den ATP-Firewalls: https://www.studerus.ch/de/all-products/security/atp-firewalls/

Zu den USG-FLEX-Firewalls: https://www.studerus.ch/de/all-products/security/usg-flex-firewalls/